Согласно данным издания Sky News, Garmin действительно выплатила многомиллионный выкуп, чтобы получить этот ключ. Ранее появилась информация от неназванного источника в компании, что злоумышленники запросили $10 млн, но на сколько в итоге они договорились, нет данных.

Журналисты BleepingComputer ранее получили в распоряжение от анонимных источников несколько копий зашифрованных файлов, который были созданы при атаке на Garmin.

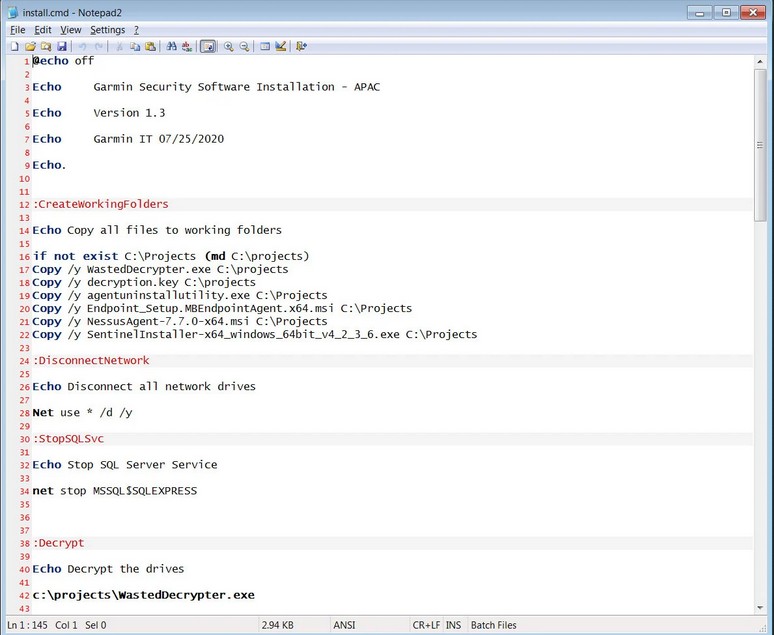

Позже BleepingComputer получили копию ключа для дешифрования, который использовали IT-специалисты Garmin для расшифровки данных на рабочих станциях сотрудников компании. Оказалось, что системные администраторы Garmin даже создали специальный пакет ПО для восстановления, который включает в себя корпоративное ПО безопасности, отдельный файл с ключом расшифровки, исполняемый файл-дешифровальщик WastedLocker, а также пошаговое описание по использованию этого пакета. Предполагалось, что даже обычный пользователь, используя это ПО, сможет дома восстановить свои зашифрованные файлы и обновить ПО системы безопасности.

Причем скрипт Garmin содержит метку времени "07/25/2020", а это через два дня после атаки. Вероятно, компания получила ключ именно 24 или 25 июля.

Специалисты BleepingComputer смогли успешно дешифровать с помощью этого пакета восстановления ранее полученные зашифрованные файлы с ПК сотрудника Garmin. При атаке вирусов-шифровальщиков обычно рекомендуют переустанавливать операционную систему с нуля, а не просто восстанавливать файлы. Интересно, что в проанализированном скрипте расшифровки этот сценарий не был предусмотрен.

В пакете для восстановления Garmin обнаружились ссылки на две компании кибербезопасности. Одна из них - это Emsisoft, вторая, Coveware, занимается переговорами с распространителями вымогателей. Обе компании отказались от комментариев по этому инциденту с Garmin.

Однако в Emsisoft пояснили, что они только создают инструменты для расшифровки, а не участвуют в схемах по организации выкупов. В компании рассказали, что к ним часто обращаются крупные клиенты, которые заплатили выкуп и им был предоставлен дешифратор, но он действует медленно или там могут быть закладки. Поэтому суть бизнеса Emsisoft - извлечь код для расшифровки из купленных у хакеров файлов и создать на его базе проверенное программное решение, которое может расшифровывать данные быстрее и с меньшим риском повреждения или потери данных и без внедрения кода в другие системы заказчика.

24 июля 2020 года отключились сервисы Garmin Connect для носимой электроники Garmin. Не работали сайт Garmin.com, колл-центр компании, онлайн-чат и даже часть производственной линии в Тайване. Вину возложили на шифровальщик WastedLocker. В самой компании подтвердили факт инцидента, но не раскрыли его детали. Неназванные специалисты Garmin пояснили, что несколько суток занимались восстановлением IT-инфраструктуры компании.

Garmin заявила, что в настоящее время сервисы компании заработали, хотя неполадки ещё могут возникать.